Firewalls ainda são a espinha dorsal da defesa perimetral nas empresas. São equipamentos robustos, repletos de funcionalidades modernas, capazes de detectar e bloquear tráfego malicioso, impedir conexões não autorizadas e aplicar políticas granulares por aplicação, usuário e geolocalização.

Mas existe um problema recorrente, silencioso — e perigoso: firewalls perfeitamente configurados, mas que operam às cegas.

O mito da configuração definitiva

Muitas organizações ainda tratam o firewall como um projeto com início, meio e fim. Contratam uma consultoria, realizam uma configuração exemplar e, ao final, assumem que o equipamento “está protegido”. E de fato está… até que algo mude. E sempre muda.

Novos serviços são publicados, usuários mudam de função, endpoints se multiplicam, ameaças evoluem. Um ambiente de TI é dinâmico — mas a configuração do firewall muitas vezes permanece estática por meses (ou anos).

Esse descompasso transforma o firewall em um risco silencioso: um ponto cego em plena linha de frente.

O que significa “monitorar um firewall”?

Monitoramento vai muito além de verificar se o equipamento está “online”. Envolve:

- Análise contínua de logs e eventos, com foco em anomalias e padrões suspeitos.

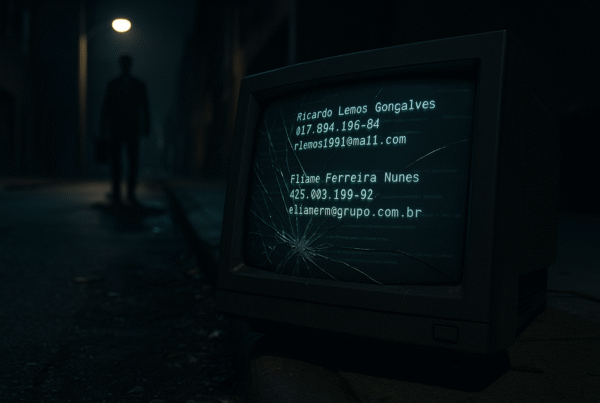

- Correlação com dados de ameaças conhecidas (threat intelligence).

- Alertas em tempo real para tráfego incomum, varreduras, tentativas de acesso externo ou comunicações com IPs maliciosos.

- Auditorias regulares das regras e políticas, avaliando se continuam alinhadas ao negócio.

- Verificação de atualizações de firmware, assinaturas de IPS/IDS e vulnerabilidades conhecidas.

Um firewall sem esse acompanhamento constante é como uma câmera de segurança desligada: está lá, mas não serve de nada no momento crítico.

Por que isso acontece com tanta frequência?

- Falta de equipe dedicada: Muitas empresas não têm um time de segurança ou não priorizam o firewall após a implantação.

- Aparente estabilidade: A rede continua funcionando. Nenhum alarme soa. Parece estar tudo bem.

- Orçamento limitado: Monitoramento requer ferramentas (como SIEMs) e pessoal qualificado.

- Desconhecimento técnico: Acredita-se que “configurar bem” já seja suficiente.

Esse conjunto de fatores perpetua a ideia de que o firewall é um “item resolvido” — quando, na verdade, ele deveria ser um dos principais sensores de segurança.

Como corrigir esse erro estrutural

Se a sua empresa tem um firewall em produção, mas não tem visibilidade sobre o que ele está vendo, é hora de agir. Algumas boas práticas incluem:

- Integrar o firewall a uma plataforma de SIEM, como Wazuh, Sentinel, QRadar ou Splunk.

- Criar regras de correlação específicas para tráfego incomum.

- Delegar a análise contínua a um SOC interno ou terceirizado.

- Estabelecer processos de revisão mensal das regras ativas.

- Manter firmware e serviços de inteligência de ameaças atualizados.

- Aplicar segmentação de rede para reduzir o impacto de possíveis brechas.

Mesmo empresas de menor porte podem implementar soluções de monitoramento mais simples — até mesmo com ferramentas open source — e estabelecer uma rotina mínima de revisão.

Conclusão: segurança é vigilância, não apenas blindagem

O firewall é uma peça fundamental do quebra-cabeça da segurança, mas só cumpre seu papel se for tratado como um sistema vivo, que exige atenção, análise e revisão constantes.

Ignorar seu monitoramento não é apenas um erro técnico: é uma decisão de risco.

A pergunta que fica é: neste exato momento, alguém está olhando para os logs do seu firewall? Ou sua empresa está voando às cegas, confiando em uma blindagem que já não enxerga mais nada?