A história é real. Um projeto estratégico precisava ser concluído com urgência. Um consultor externo foi contratado para resolver uma falha crítica em uma aplicação que sustentava parte do core business da empresa.

Para agilizar, recebeu um acesso administrativo completo — direto ao ambiente de produção.

Nada incomum, certo?

O problema começou quando o projeto terminou e ninguém se lembrou de revogar aquele acesso. Na correria do dia a dia, a permissão provisória virou permanente. Sem revisão. Sem registro. Sem alerta.

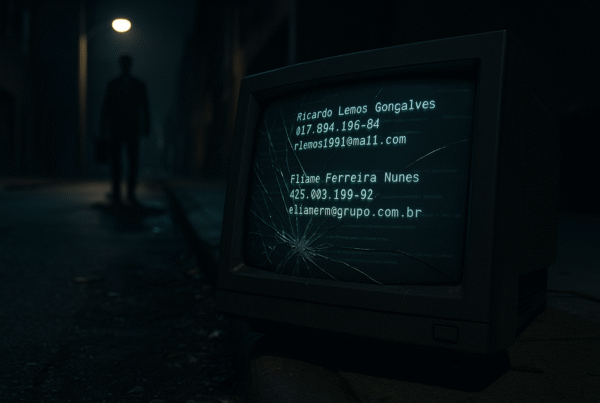

Meses depois, aquele mesmo usuário — agora inativo — teve seu acesso comprometido. Um atacante encontrou a credencial esquecida e a usou para exfiltrar dados sensíveis. Não precisou quebrar senhas nem explorar vulnerabilidades complexas. A chave já estava na porta.

O impacto? Vazamento de dados, perda de contratos e uma crise de reputação que quase afundou a empresa.

Infelizmente, esse tipo de situação é mais comum do que se imagina. A maturidade de segurança da informação em muitas organizações ainda falha nos fundamentos:

- Concessão e revogação de acessos

- Governança sobre usuários temporários

- Automatização de expiração de permissões

- Monitoramento contínuo de contas privilegiadas

Não é tecnologia que falta. É cultura.

A ideia de que “depois a gente desativa” tem um custo altíssimo. E o preço pode ser a continuidade do negócio.

📌 Reflita:

- Sua empresa tem um processo formal para controle de acessos temporários?

- Há alertas automáticos para acessos expirados ou não utilizados?

- As credenciais privilegiadas são rotacionadas e auditadas regularmente?

Esses são pilares de uma cultura de segurança madura. E a diferença entre um susto e um desastre pode estar em uma única conta esquecida.